Isolation

Concevoir le BAS comme une entité autonome, séparée des autres systèmes d’entreprise, isolée d’Internet et protégée contre tout accès physique non autorisé.

Les meilleures pratiques, intégrées à nos solutions.

Chaque jour, de nouvelles cybermenaces émergent dans le monde entier. Bien que la plupart des entreprises consacrent rapidement des ressources à la cybersécurité informatique, les systèmes d’automatisation des bâtiments connectés sont souvent sous-protégés, voire négligés. Pourtant, ils sont de plus en plus la cible de cyberattaques. Le fait est que la commodité de la connectivité réseau et de l’accès à distance s’accompagne d’inévitables menaces de sécurité

Chez Trane, nous vous aidons à vous protéger de la manière suivante :

Les experts de l’industrie BAS ont abordé ces questions et préoccupations courantes. La bonne nouvelle : il existe des bonnes pratiques très pratiques pour concevoir, installer et maintenir des systèmes BAS sécurisés.

Concevoir le BAS comme une entité autonome, séparée des autres systèmes d’entreprise, isolée d’Internet et protégée contre tout accès physique non autorisé.

Formaliser les processus qui fournissent un accès sécurisé sur site et à distance pour les employés et les fournisseurs de services.

Établir (et respecter) des protocoles établis et maintenir un calendrier régulier de maintenance des systèmes et des logiciels pour maintenir la sécurité à long terme.

Chez Trane, nous prenons les cybermenaces très au sérieux en intégrant les meilleures pratiques de cybersécurité dans l’ensemble de notre gamme de systèmes d’automatisation des bâtiments. Nos contrôles sont conçus pour fournir de manière proactive une protection contre les incidents à l’aide d’outils tels que le cryptage, plusieurs couches de contrôle d’accès et l’authentification pour protéger vos données. Lisez ci-dessous pour en savoir plus sur certaines des normes de conformité que nous avons respectées et les certifications que nos produits ont obtenues :

SOC2 Compliance est un audit de conformité de 3ème partie axé sur la sécurité des données des clients. Les produits Trane (Tracer® SC+, Symbio® 800, Tracer® TU, Tracer® Ensemble, Trane Intelligence® Services®, Trane® Connect®) sont conformes à la norme SOC2. Le rapport décrit l’environnement de contrôle Trane et l’audit externe des contrôles Trane qui répondent aux critères de sécurité des services de confiance de l’AICPA.

Pour en savoir plusTous les appareils de commande Trane sont certifiés BTL. Cela signifie que toutes les fonctionnalités BACnet™ fournies dans l’appareil ont été testées par un laboratoire indépendant et ont passé avec succès l’ensemble des tests standardisés.

Pour en savoir plusLe Texas Risk and Authorization Management Program (TX-RAMP) est une approche standardisée pour l’évaluation de la sécurité, l’autorisation et la surveillance continue des services de cloud computing qui traitent les données d’un organisme d’État. Les offres cloud de Trane (Tracer® Ensemble®, Trane® Connect® et Trane Intelligent Services®) sont certifiées TX-RAMP.

Pour en savoir plusTrane fournit des produits et des solutions de pointe qui peuvent être déployés en toute sécurité. Chacun d’entre eux apporte une simplicité prête à l’emploi à des fonctionnalités de cybersécurité complexes tout en rationalisant l’installation, l’intégration et la maintenance.

Trane Secure Remote Connection coexiste de manière transparente avec l’infrastructure existante, il n’est donc pas nécessaire de créer une ouverture de pare-feu ou d’établir une connexion VPN. Les contrôleurs Trane BAS sont accessibles via une page Web, des outils de service ou une application téléphonique.

Le module cellulaire de Trane établit une connexion à distance et sécurisée entre le contrôleur BAS et le Trane Cloud pour la collecte de données à tout moment lorsqu’un réseau informatique n’est pas disponible.

Trane atténue les risques continus sur les installations du site Tracer® SC+ en fournissant des audits de cybersécurité proactifs et réguliers grâce à des rapports et des analyses de renforcement.

Les produits de contrôle Trane actuels et futurs en cours de développement intégreront BACnet Secure Connect et d’autres normes de l’industrie par le biais d’une simple mise à jour logicielle.

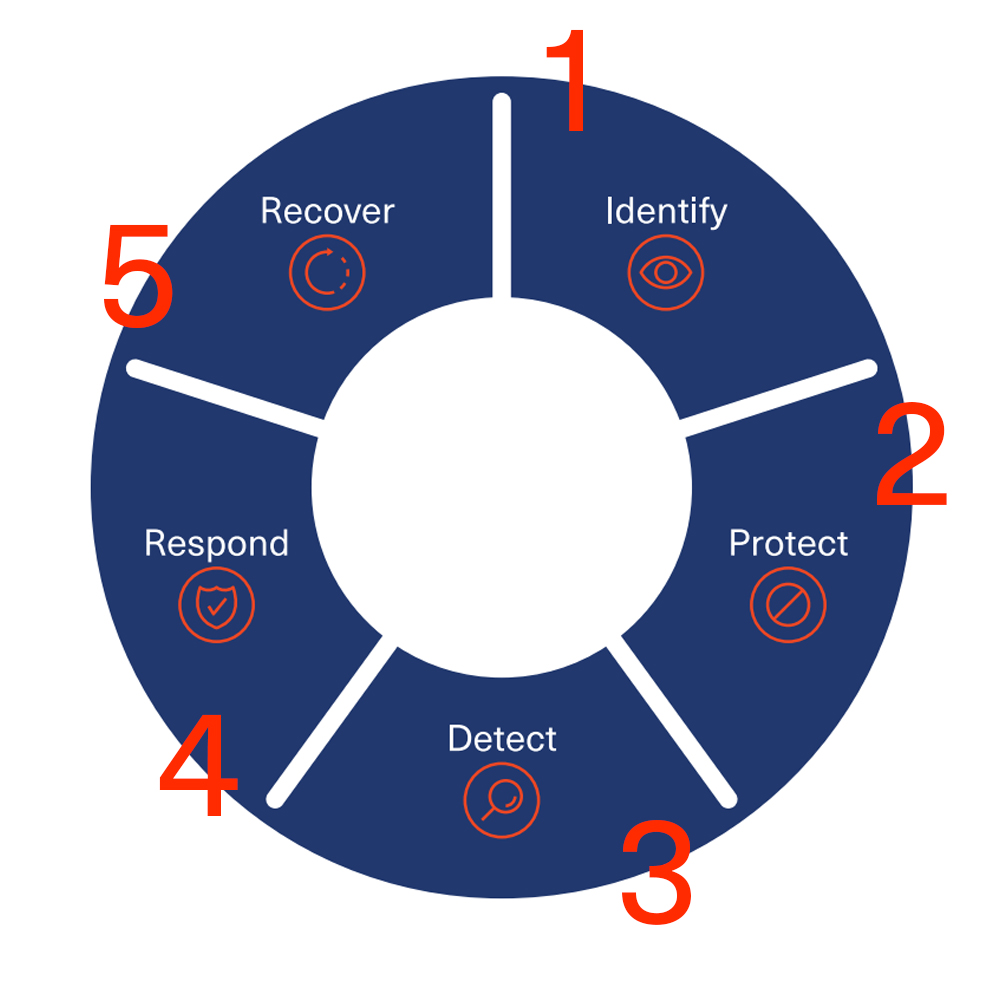

Rester à jour sur les meilleures pratiques en matière de cybersécurité et prendre des mesures proactives pour prévenir les violations peut aider votre entreprise à éviter les incidents ou du moins à minimiser leur impact. Chez Trane, nous alignons notre approche de la cybersécurité sur le « Cadre pour l’amélioration de la cybersécurité des infrastructures critiques » du National Institute of Standards and Technology (NIST®).

Identifiez tous les actifs de votre bâtiment (systèmes d’automatisation du bâtiment/appareils IoT équipés dans le réseau). Évaluez vos risques. Comprenez les forces et les faiblesses de votre organisation en matière de cybersécurité.

Agissez de manière proactive en fonction de votre évaluation et protégez vos actifs. Mettre en œuvre des mesures de protection pour réduire les risques, telles que des procédures préventives, des mises à jour de l’équipement et de la technologie, la formation du personnel, etc.

Mettre en œuvre des activités telles que la surveillance continue des actifs et des réseaux pour détecter les événements de cybersécurité le plus tôt possible.

Élaborer un ensemble de stratégies de planification et d’atténuation des interventions. Il peut s’agir d’efforts visant à contenir ou à minimiser l’impact, d’analyser et d’évaluer l’incident et son impact sur l’organisation.

Décrivez les processus de rétablissement, les procédures de continuité des activités et les meilleures pratiques pour assurer la restauration rapide des systèmes ou des actifs du bâtiment touchés par des événements de cybersécurité afin qu’ils reprennent rapidement un fonctionnement normal.

Découvrez comment nous utilisons la gestion responsable des vulnérabilités pour mieux garantir la sécurité de nos produits et solutions connectées, ou pour signaler une vulnérabilité potentielle.

Vous souhaitez en savoir plus sur les produits et solutions sécurisés ? Lisez les résumés sur la cybersécurité de certains de nos produits de pointe.

Tracer® Ensemble® est un système de gestion de bâtiment d’entreprise compatible avec le Web.

Lire le résumé de la cybersécurité

Tracer® Ensemble® On-Premise est un système de gestion de bâtiment d’entreprise installé sur le réseau du client.

Lire le résumé de la cybersécurité

Tracer® SC+ est un contrôleur de système matériel doté d’une interface utilisateur Web nommée Tracer Synchrony.

Lire le résumé de la cybersécurité

Le module cellulaire USB Trane est une solution cellulaire permettant de connecter un système d’automatisation des bâtiments Tracer au cloud Trane sans compromettre la sécurité.

Lire le résumé de la cybersécurité

Trane® Connect™ est un portail client sécurisé, basé sur le cloud, qui permet d’accéder aux systèmes de votre bâtiment pour la surveillance à distance, la gestion des bâtiments et la maintenance de routine.

Lire le résumé de la cybersécurité